هناك العديد من الأنواع المختلفة من البرامج الضارة للكمبيوتر وتلك التي تستخدم تقنيات rootkit هي الأسوأ لأن من الصعب اكتشافها وإزالتها. تقنية Rootkit قادرة على إخفاء وجودها من الأدوات الأساسية المضمنة في Windows مثل Task Manager ، إلى جدار الحماية أو برنامج مكافحة الفيروسات الأكثر موثوقية ولن تعرف حتى أنه موجود. يتم تحقيق ذلك من خلال تثبيت وتحميل برامج تشغيل وضع kernel والتي يمكن أن تسمح بتشغيل البرامج الضارة بامتيازات أعلى.

على الرغم من أن أنظمة تشغيل Windows 64 بت آمنة بشكل عام من الإصابة بجذر rootkit لأن نظام التشغيل لا يقبل ملفات برنامج التشغيل الموقعة إلا بشكل افتراضي ، كانت هناك حالات سابقة سرقت فيها الشهادات الرقمية الشرعية من قبل قراصنة واستخدمت لتوقيع برامج تشغيل rootkit لتجاوز برامج الأمان ودفاعات Windows . لم يكن برنامج مكافحة الفيروسات مفيدًا أيضًا لأن دودة Stuxnet بقيت مصابة بنجاح على أجهزة الكمبيوتر لسنوات قبل اكتشافها بواسطة VirusBlokAda ، مطور برنامج مكافحة الفيروسات VBA32.

نظرًا لأن برامج مكافحة الفيروسات بعيدة كل البعد عن كونها مثالية في اصطياد الجذور الخفية ، فقد وضعنا 15 أداة مخصصة لمكافحة الجذور الخفية واختبارها لمعرفة ما إذا كانت قادرة على الكشف عن 3 keyloggers مختلفة (All In One Keylogger ، Invisible KeyLogger Stealth ، Elite Keylogger) يستخدم تقنية rootkit التي قمنا بتثبيتها على نظام الاختبار لدينا. 1. أفاست! مكافحة الجذور الخفية

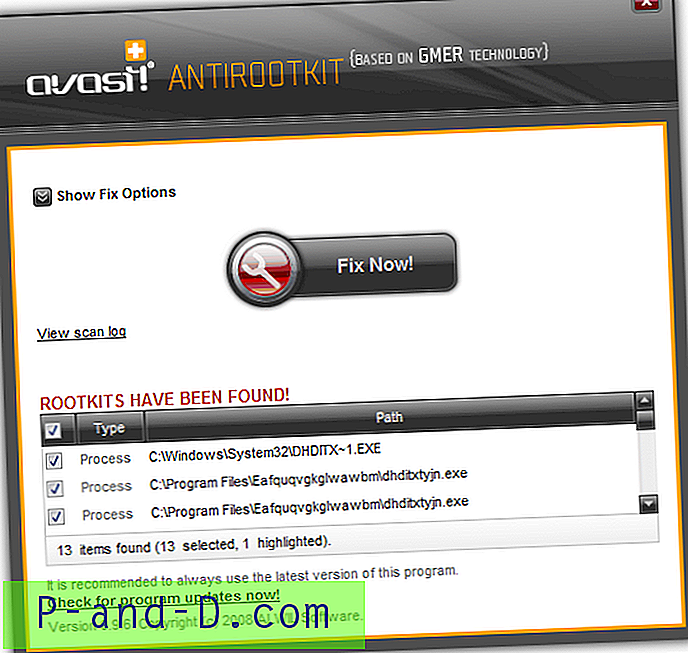

هذه الأداة المجانية والمحمولة لمكافحة الجذور الخفية من أفاست! أصبح قديمًا ولم يعد يتم صيانته منذ عام 2008 لأنه تم دمجه في برنامج مكافحة الفيروسات الخاص به ولكن لا يزال من الممكن تنزيله مباشرة من خادمه. باستخدام تقنية الكشف عن الجذور الخفية على أساس GMER ، فإن أفاست! تمكنت ANTIROOTKIT فقط من الكشف عن All In One Keylogger بينما كانت تفتقد اثنين من برامج تسجيل كلمات المرور الرئيسية الأخرى القائمة على برامج التشغيل. النقر فوق "الإصلاح الآن!" حذف الزر الملفات بنجاح بعد إعادة التشغيل.

تنزيل أفاست! مكافحة الجذور الخفية

2. AVG Anti-Rootkit

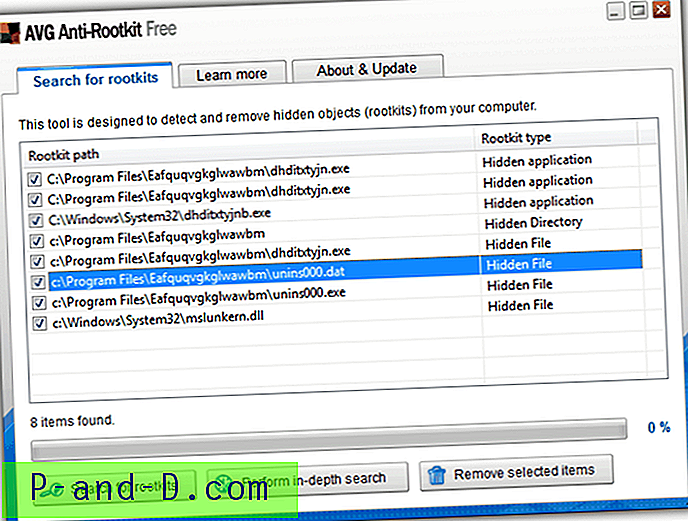

هذه الأداة المجانية لمكافحة الجذور الخفية من AVG تعاني من نفس مصير أفاست! لأنه تم التخلي عنها منذ عام 2006 بسبب دمج مكافحة الجذور الخفية هذه في برامج مكافحة الفيروسات الخاصة بهم. يتطلب البرنامج التثبيت وإعادة التشغيل وإما تشغيله يدويًا كمسؤول أو تعطيل تشغيل UAC. نتيجة AVG Anti-Rootkit هي أيضا نفس نتائج أفاست! حيث يتم الكشف عن All In One Keylogger فقط أثناء فقدان Elite Keylogger و Invisible KeyLogger Stealth. لا يحذف زر "إزالة العناصر المحددة" الملفات المصابة ولكنه يستبدل الحرف الأخير من امتداد الملف بشرطة سفلية ، على سبيل المثال من .exe إلى .ex_

تنزيل AVG Anti-Rootkit

3. أداة إزالة Bitdefender / Rootkit Remover

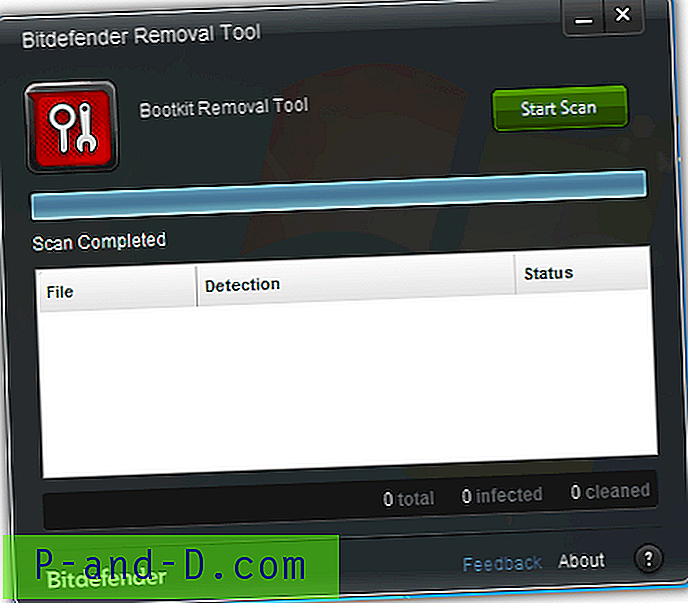

لم نتمكن من تحديد ما إذا كانت أداة Antirootkit الخاصة بـ Bitdefender تسمى "أداة إزالة" أو "Rootkit Remover" لأن اسم البرنامج وموقعه على الويب يقولان بشكل مختلف عندما يكونان نفس التطبيق بالضبط. أداة إزالة Bitdefender مجانية ومحمولة ومحدثة (التحديث الأخير في فبراير 2013) ولكن يمكنها فقط اكتشاف الجذور الخفية المعروفة من خلال التوقيعات وليس تلك التي لم يتم اكتشافها. لا يستغرق الفحص سوى ثانية لإخبارك إذا تم اكتشاف أي تهديدات لجذر الخفية. يتوفر كلا الإصدارين 32 بت و 64 بت. فشل Bitdefender Rootkit Remover في الكشف عن كل 3 كيلروجت الجذور الخفية.

تنزيل أداة إزالة Bitdefender / Rootkit Remover

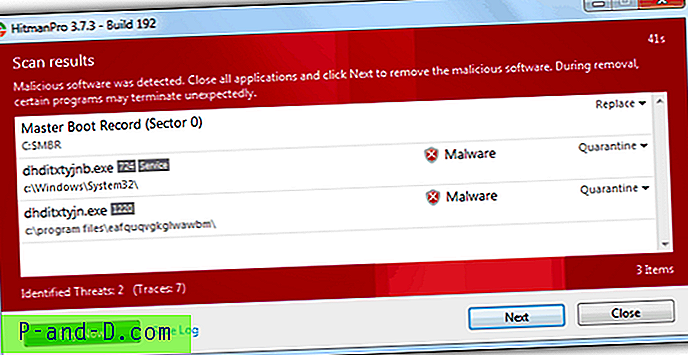

4. HitmanPro

HitmanPro هو ماسح ضوئي لبرامج ضارة للرأي الثاني يستخدم التحليل السلوكي أولاً لتحديد ما إذا كان الملف يمثل تهديدًا محتملاً ثم يقوم تلقائيًا بتحميل الملف لفحصه في السحابة مع 5 مضادات فيروسات مختلفة للتأكيد. على الرغم من أن HitmanPro هو برنامج تجريبي ، يمكنك استخدامه لفحص جهاز الكمبيوتر الخاص بك مجانًا بينما الإزالة متاحة فقط خلال فترة 30 يومًا. تم الكشف عن All In One Keylogger لأن Ikarus و G Data أشاروا إلى أن الملف ضار. وجدت HitmanPro أن ملفات Elite Keylogger مريبة ولكن لم يتم وضع علامة عليها كتهديد لأنه لم يكتشف أي من برامج مكافحة الفيروسات أنها ضارة بعد المسح السحابي. لم يتم الكشف عن KeyLogger Stealth غير المرئي على الإطلاق.

تنزيل HitmanPro

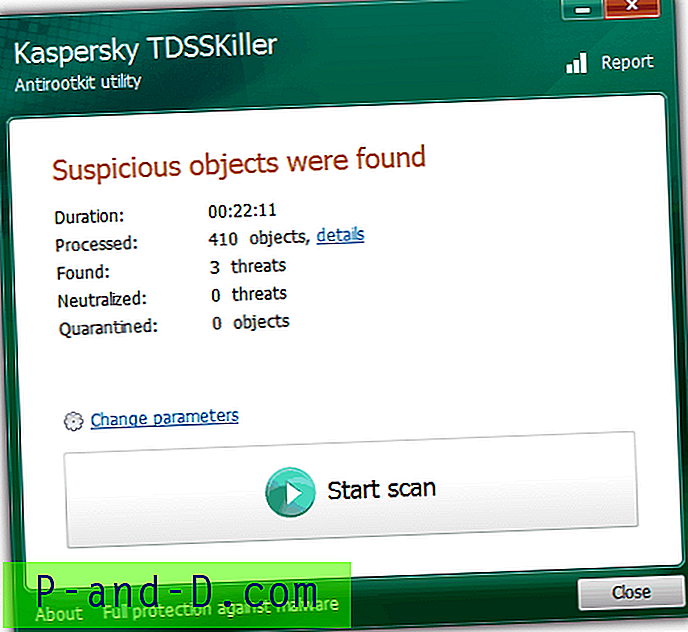

5. كاسبيرسكي TDSSKiller

بدأت Kaspersky TDSSKiller كأداة إزالة لاكتشاف وتنزيل مجموعة الجذر Alureon / TDSS / TDL ونمت لتتعرف على عدد قليل من مجموعات الجذر الأخرى بما في ذلك برامج التمهيد. عند الاختبار ، غاب Kaspersky TDSSKiller عن كل 3 برامج تسجيل كلمات رئيسية جذرية وحتى أنه اكتشف خطأ 3 ملفات نظام شرعية (.SYS) تنتمي إلى COMODO Time Machine كائنات مشبوهة ذات مخاطر متوسطة.

تنزيل Kaspersky TDSSKiller

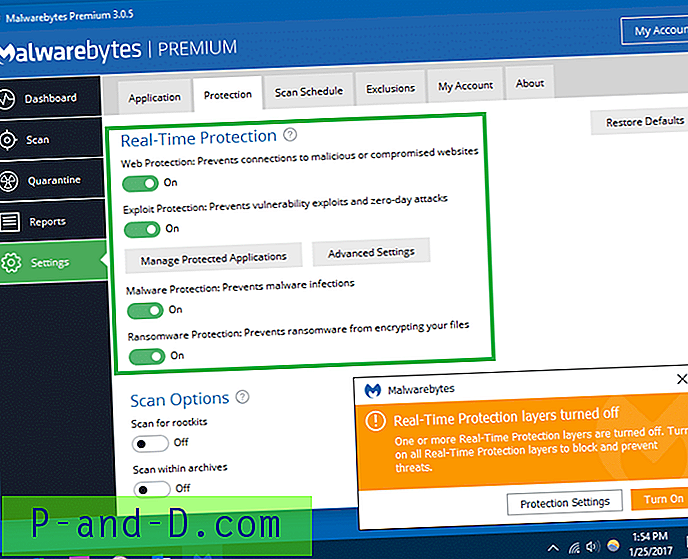

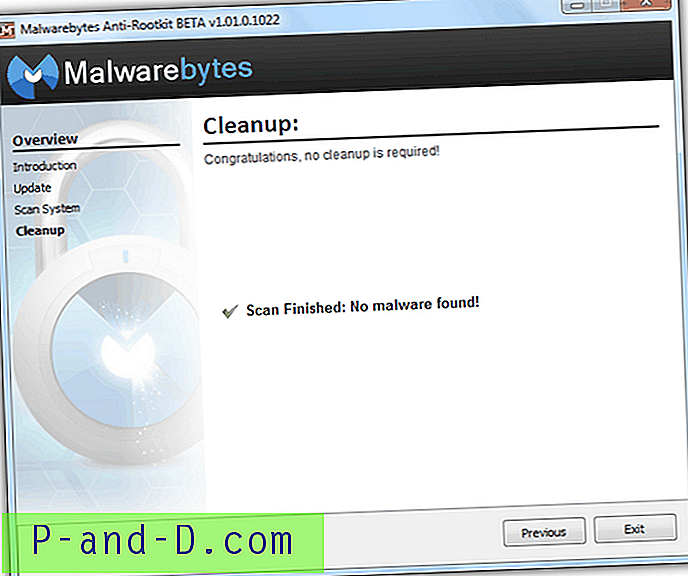

6. Malwarebytes Anti-Rootkit

Malwarebytes Anti-Rootkit هو الطفل الجديد على الكتلة لاكتشاف وإزالة الجذور الخفية التي لا تزال في حالة BETA. تلقت الكثير من المراجعات والدعاية عندما تم إصدارها للجمهور لأن الجميع كان لديهم آمال كبيرة جدًا في منتجات Malwarebytes.

من غير الواضح ما هي المتغيرات من الجذور الخفية التي يمكن الكشف عنها بواسطة Malwarebytes Anti-Rootkit لأنه لم يتم ذكرها في موقعها الرسمي ، لكنها فشلت في الكشف عن أي من 3 keylogger keykgers أثناء الاختبار. يمكن استخدام أداة مفيدة جدًا تسمى "FixDamage" والتي تأتي معًا في ملف أرشيف ZIP لإصلاح الأضرار التي تسببت فيها rootkit عن طريق استعادة خدمات Windows المهمة.

تنزيل Malwarebytes Anti-Rootkit

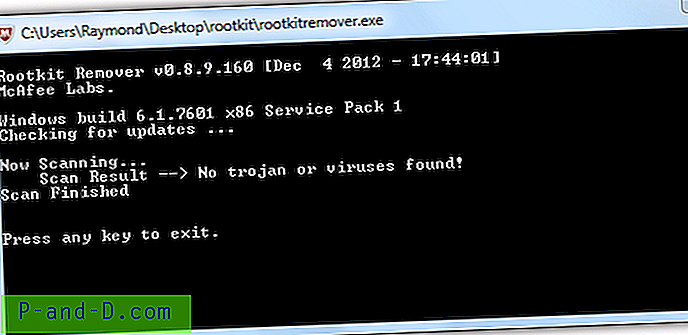

7. مكافي Rootkit المزيل

McAfee Rootkit Remover هو أداة بسيطة وصغيرة للغاية (532 كيلوبايت) لاكتشاف وإزالة ZeroAccess ومجموعة TDSS من الجذور الخفية. يعمل البرنامج في نافذة سطر الأوامر ، ويتحقق تلقائيًا من وجود تحديثات ويستغرق بضع ثوان فقط للبحث عن إصابات الجذر. كما هو متوقع ، لم يكتشف McAfee Rootkit Remover جميع برامج تسجيل keykit الثلاثة كتهديد لأنه لا يمكنه التعرف إلا على نوعين من الجذور الخفية التي تم ذكرها سابقًا.

تنزيل McAfee Rootkit Remover

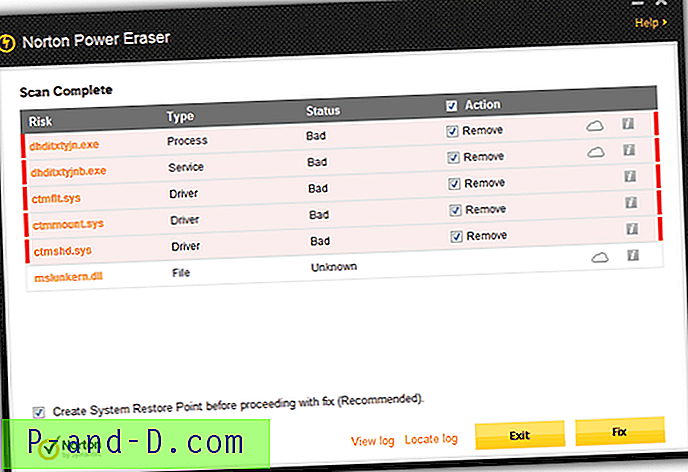

8. Norton Power Eraser

لا نرى عادةً أن Symantec تقدم أيًا من أدواتها مجانًا. حتى قرص الإنقاذ المعروف باسم Norton Bootable Recovery Tool يتطلب مفتاح منتج صالح للتشغيل. لحسن الحظ هناك أداة واحدة تسمى Norton Power Eraser وهي مجانية للاستخدام للكشف عن البرامج الضارة المخفية بعمق داخل النظام وإزالتها.

وهو عبارة عن ملف قابل للتنفيذ محمول واحد يبلغ حجمه حوالي 3 ميجا بايت فقط. يتم تمكين خيار مسح Rootkit بشكل افتراضي في الإعدادات وسيتطلب أولاً إعادة التشغيل قبل إجراء فحص الجذر. اكتشف Norton Power Eraser All In One Keylogger و Invisible KeyLogger Stealth. بالنسبة لـ Elite Keylogger ، تم وضع علامة على أحد ملفات DLL على أنه غير معروف. بخلاف ذلك ، كان لديها أيضًا 3 نتائج إيجابية خاطئة من خلال الكشف عن ملفات برنامج تشغيل COMODO Time Machine على أنها غير آمنة.

تنزيل Norton Power Eraser

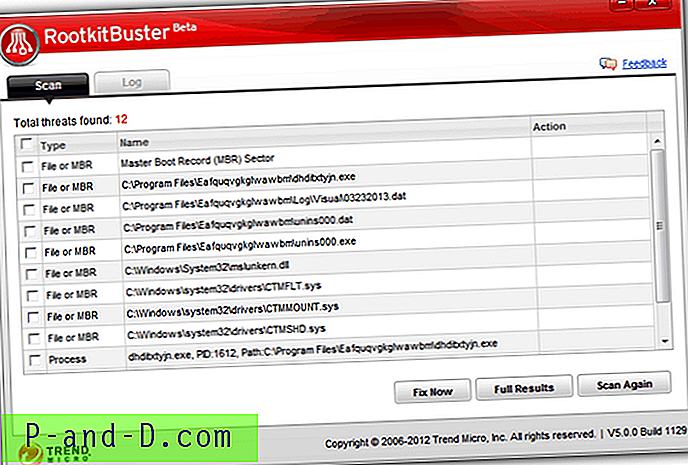

9. تريند مايكرو روتكيت بوستر

RootkitBuster هي أداة مجانية من Trend Micro قادرة على التحقق من مواقع متعددة في Windows مثل سجل التمهيد الرئيسي (MBR) والملفات وإدخالات التسجيل وتصحيحات رمز kernel وروابط خدمة نظام التشغيل وتدفقات الملفات وبرامج التشغيل والمنافذ والعمليات و خدمات لتحديد وجود الجذور الخفية. تم تحديثه آخر مرة منذ شهر ولديه إصدارات مخصصة لكل من 32 بت و 64 بت.

تمكن RootkitBuster فقط من الكشف عن All In One Keylogger بينما فقد الآخر 2. لديه أيضًا نفس الكشف الخاطئ مثل Kaspersky TDSSKiller و Norton Power Eraser من خلال تحديد 3 ملفات لبرنامج تشغيل النظام بشكل غير صحيح على أنها تهديدات.

تنزيل Trend Micro RootkitBuster

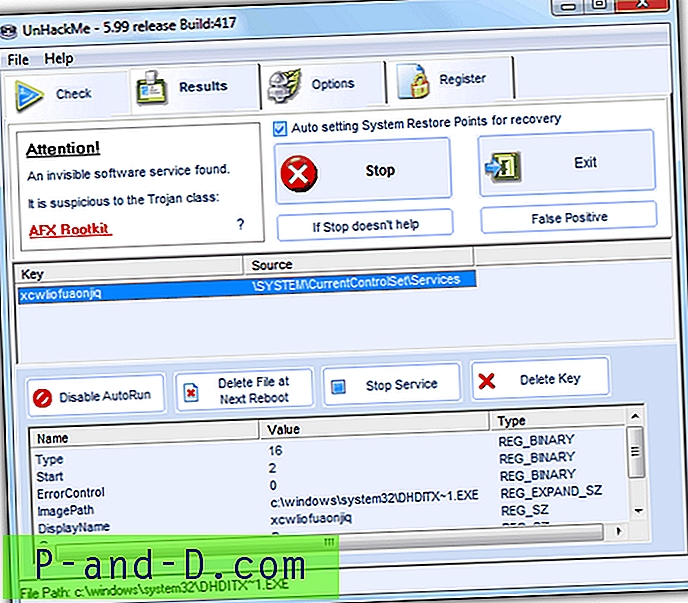

10. UnHackMe

UnHackMe هو قاتل الجذور الخفية التجريبي الوحيد مع إمكانيات المراقبة لفحص جهاز الكمبيوتر تلقائيًا بحثًا عن أي إصابة محتملة في الجذور الخفية. تسمح لك النسخة التجريبية من UnHackMe باستخدامه لمدة 30 يومًا دون حصر. تبدو واجهة المستخدم الخاصة بالبرنامج بسيطة بما يكفي للمبتدئين لاستخدامها ويمكنك حتى إرسال ملف تقرير regrunlog.txt الذي تم إنشاؤه إلى مركز الدعم الخاص بهم للحصول على المشورة إذا لم تكن متأكدًا تمامًا من أن الملف غير المعروف / المريب المكتشف ضار بالفعل.

هناك بعض الأزرار مثل إيقاف الخدمة وحذف مفتاح التسجيل وتعطيل التشغيل التلقائي للمساعدة في تعطيل الملف المريب ولكننا وجدنا أن أكثرها فاعلية هو "حذف الملف عند إعادة التشغيل التالي" إذا كانت البرامج الضارة ثابتة للغاية. عثر UnHackMe على All In One Keylogger و Invisible KeyLogger Stealth لكنه غاب عن Elite Keylogger.

تنزيل UnHackMe

كما ترى من النتائج أعلاه ، فإن عددًا قليلاً جدًا من أدوات الكشف عن الجذور الخفية الآلية يمكنها اكتشاف جميع الجذور الخفية الثلاثة. قام Norton Power Eraser بعمل أفضل من خلال تأكيد وجود عدوى بحالة غير معروفة. هناك فئة أخرى من الأدوات المساعدة لمكافحة الفيروسات المصممة للمستخدمين الأكثر تقدمًا لتحليل الجذور الخفية وتحديدها وإزالتها والتي يمكن العثور عليها في الصفحة التالية يدويًا.

1 2 التالي › عرض الكل