في معظم الأحيان ، يرتبط اختراق الكمبيوتر تلقائيًا بمجرمي الكمبيوتر الذين يقتحمون أجهزة الكمبيوتر أو الخوادم أو أنظمة الأمان للحصول على وصول غير مصرح به. ومع ذلك ، ليس هذا هو الحال دائمًا لأن خبراء أمن الكمبيوتر هم أيضًا متسللون باستثناء أنهم ينتمون إلى فئة القبعة البيضاء ولا يستخدمون مهاراتهم لخرق القانون. من أجل أن تكون مخترقًا ، يجب على المرء أن يعرف على الأقل كيفية استخدام الأدوات المناسبة التي لا يستخدمها عادةً هواة الكمبيوتر لجمع المعلومات التي قد تكشف عن ثغرات في المدخلات الخلفية. طريقة سريعة لمعرفة كيفية استخدام بعض الأدوات هي من خلال خوض التحديات التي يوفرها Try2Hack .

يقدم Try2Hack تحديات مجانية حيث ستبدأ من المستوى الأول وسيكملك إكماله إلى المستوى التالي حتى تصل إلى المستوى 12. يتطلب كل تحد تقنية مختلفة لحلها ويصبح أكثر صعوبة كلما زاد المستوى. سوف نقدم الحلول والتوجيهات للمستويات حتى تتمكن من حلها إذا كنت عالقًا وتعلم مهارات جديدة أيضًا. انقر هنا لبدء التحدي! المستوى 1

التحدي: أدخل كلمة المرور للمتابعة

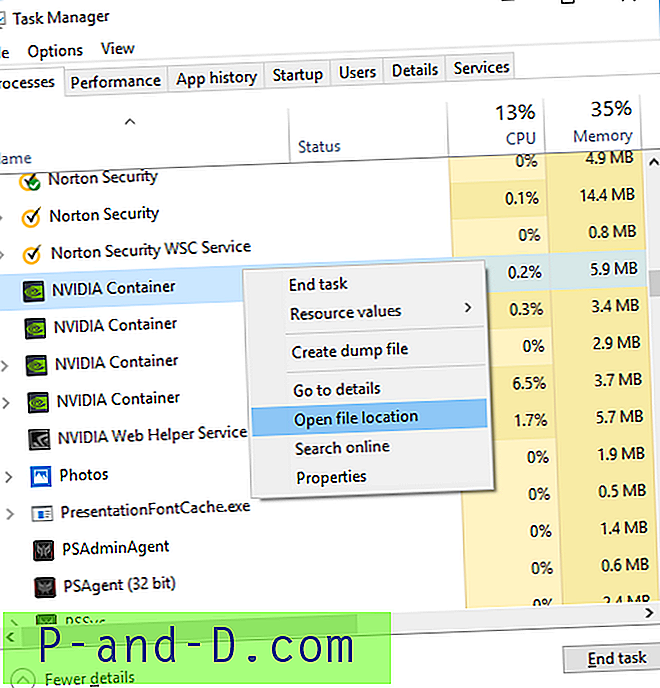

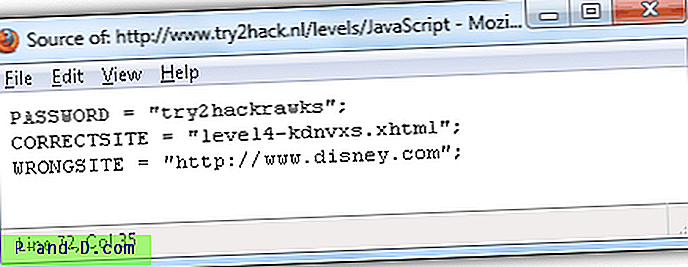

الحل: اعرض شفرة مصدر HTML بالضغط على Ctrl + U في Firefox. سترى مقتطف جافا سكريبت صغيرًا يحتوي على كلمة المرور وأيضًا موقع المستوى 2. كتابة كلمة مرور خاطئة ستنقلك إلى موقع Disney على الويب.

المستوي 2

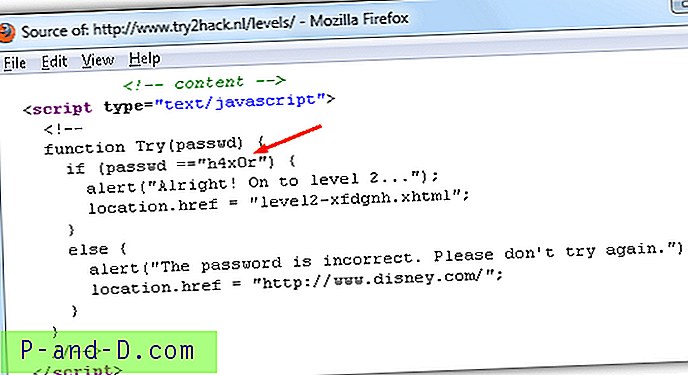

التحدي: أدخل اسم المستخدم وكلمة المرور في نموذج تسجيل الدخول باستخدام الفلاش

الحل: اعرض كود مصدر HTML ، وسترى أنه تم تحميل نموذج تسجيل الدخول من ملف فلاش level2.swf. قم بتنزيل level2.swf وافتحه باستخدام المفكرة. يظهر اسم المستخدم وكلمة المرور بنص واضح.

مستوى 3

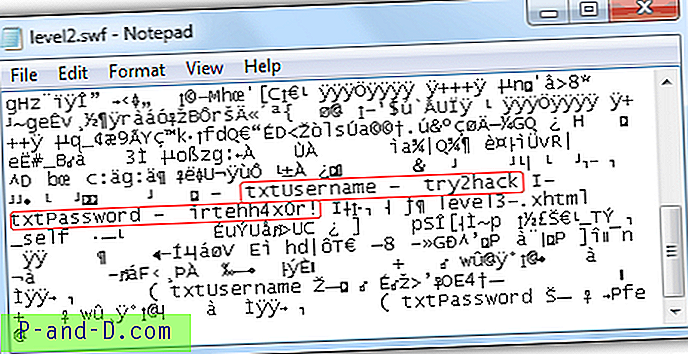

التحدي: أدخل كلمة المرور في نافذة منبثقة

الحل: يحتوي هذا التحدي على خداع في محاولة خداعك. اعرض كود مصدر HTML وافتح ملف مصدر Javascript الخارجي.

انقر على رابط ملف مصدر جافا سكريبت لتحميله في عارض كود HTML وسترى كلمة المرور الحقيقية وقيم الموقع الصحيحة وخطأ الموقع.

مستوى 4

التحدي: قم بتسجيل الدخول إلى نموذج ويب يستند إلى Java

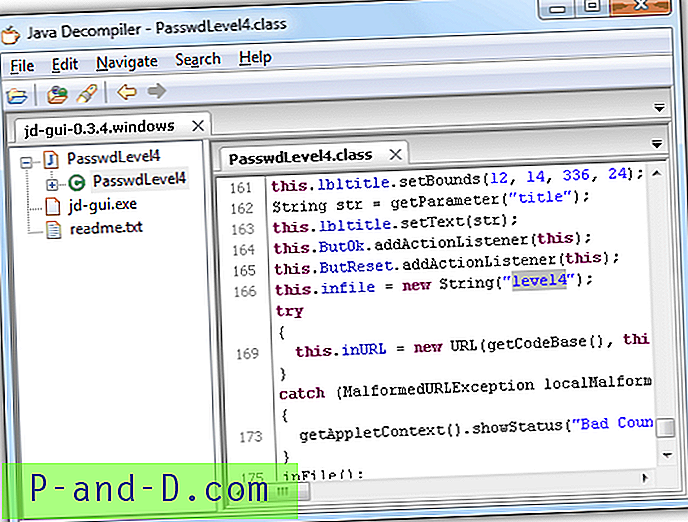

الحل: قم بعرض كود مصدر HTML ، قم بتنزيل ملف فئة Java (PasswdLevel4.class) وفك ضغطه باستخدام JD-GUI.

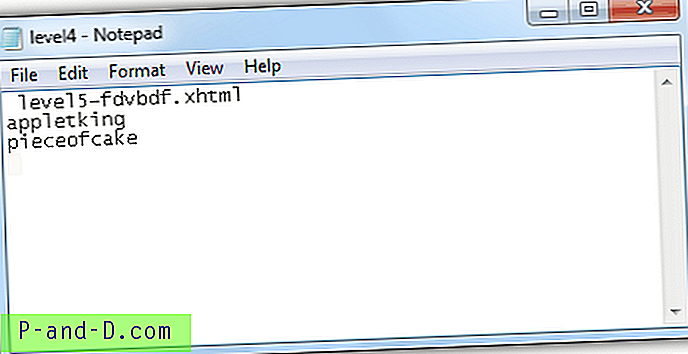

في ملف فئة Java المتحلل ، يقرأ ملفًا خارجيًا آخر يسمى المستوى 4 الموجود في http://www.try2hack.nl/levels/level4. قم بتنزيل ملف level4 وافتحه باستخدام المفكرة واسم المستخدم وكلمة المرور وعنوان URL الخاص بالمستوى 5.

مستوى 5

التحدي: أدخل اسم المستخدم وكلمة المرور في برنامج Visual Basic 3.0

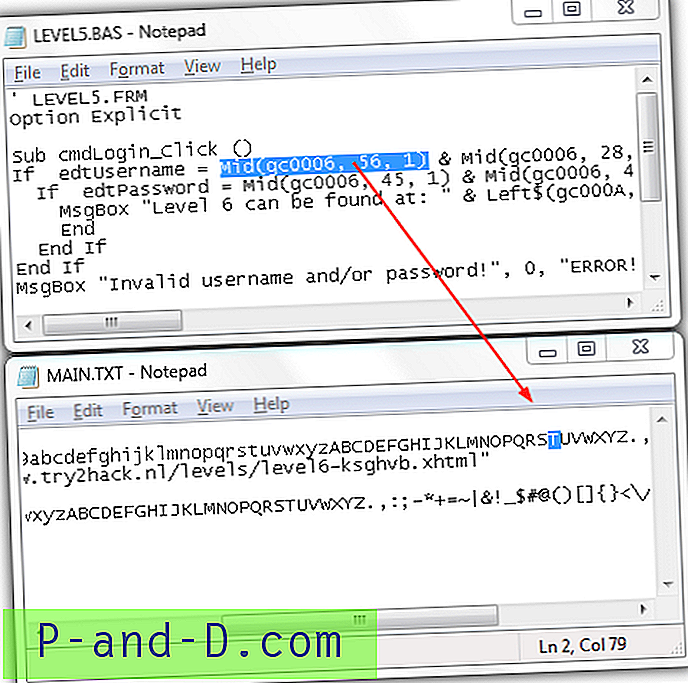

الحل: تنزيل DoDi's VB 3.0 Discompiler. قم بتشغيله ، قم بتحميل ملف level5.exe إلى برنامج التحويل البرمجي وانتظر حتى تكتمل العملية. سيتم إنشاء مجموعة من الملفات ويجب الانتباه فقط لملفات MAIN.TXT و LEVEL5.BASE. اسم المستخدم وكلمة المرور وعنوان URL للمستوى 6 موجود على ملف LEVEL5.BAS ولكن يتم تشفيرها ويمكن فك تشفيرها بسهولة من خلال الرجوع إلى ملف MAIN.TXT. سنقوم بعمل مثالين حتى تفهم كيف يتم حساب اسم المستخدم وكلمة المرور.

لفك تشفير (gc0006 ، 56 ، 1) ، ارجع إلى ملف MAIN.TXT. أولاً ، يخبرك بالرجوع إلى gc0006 وهو الخط الذي يتضمن أرقامًا وأحرفًا كبيرة وصغيرة ورموزًا. بعد ذلك ، يمثل الرقم 56 الحرف 56 في ذلك السطر والرقم الأخير 1 يعني أنه يجب عليك قراءة حرف واحد فقط يبدأ من الحرف 56. ستكون قيمة (gc0006 ، 56 ، 1) كبيرة "T". أما بالنسبة للمنتصف (gc0006 ، 28 ، 1) ، فسيكون صغيرًا "r".

المستوى 6

التحدي: قم بتنزيل وتشغيل برنامج Visual Basic 6.0 الذي يتطلب إدخال اسم المستخدم وكلمة المرور الصحيحين.

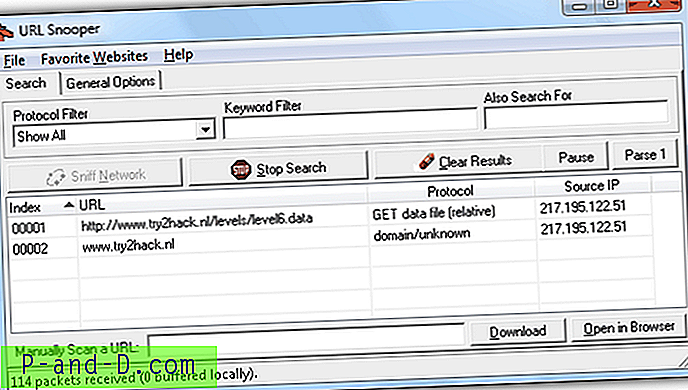

الحل: سيظهر اختبار سريع على البرنامج أنه يتصل بالإنترنت لمصادقة اسم المستخدم وكلمة المرور اللذين أدخلتهما. أول شيء يجب عليك التحقق منه هو معرفة المكان الذي يتصل به. بدلاً من استخدام أداة متطورة لاستكشاف الحزم ، يمكنك فقط استخدام URL Snooper الذي سيكشف أن البرنامج يسحب ملفًا يسمى level6.data على http://www.try2hack.nl/levels/level6.data.

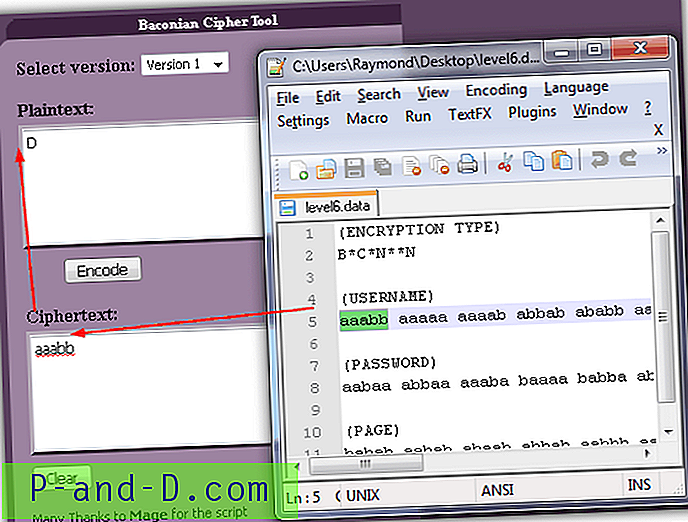

يحتوي ملف level6.data على اسم المستخدم وكلمة المرور المشفرين والصفحة وسنضطر إلى فك تشفيرها. لديها تلميح خوارزمية التشفير المستخدمة وهي BACONIAN. يمكنك بسهولة فك تشفير الشفرة BACONIAN بالانتقال إلى صفحة الويب هذه ، وإدخال كل كتل نص مشفر والنقر فوق زر فك الشفرة. لا يمكنك لصق كل الكتل لفك الشفرة. يجب أن يتم فك الشفرة واحدة تلو الأخرى.

المستوى 7

التحدي: استخدم Microsoft Internet Explorer 7.66

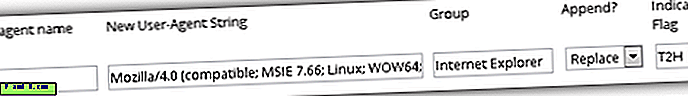

الحل: تتحقق هذه الصفحة المحمية ببساطة مما إذا كنت تستخدم Microsoft Internet Explorer 7.66 على نظام Linux أو Unix وتتم إحالتك من صفحة Microsoft. يمكن القيام بذلك بسهولة باستخدام الإضافات المخادعة لـ Google Chrome. قم أولاً بتثبيت ملحق يسمى User-Agent Switcher لـ Chrome. انقر على رمز Chrome UA Spoofer الموجود أعلى اليمين وحدد الإعدادات. أدخل المعلومات التالية وانقر فوق إضافة.

اسم وكيل مستخدم جديد: Try2Hack

سلسلة وكيل المستخدم الجديدة: Mozilla / 4.0 (متوافقة ؛ MSIE 7.66 ؛ Linux ؛ WOW64 ؛ Trident / 4.0 ؛ SLCC1)

المجموعة: Internet Explorer

إلحاق ؟: استبدال

علم المؤشر: T2H

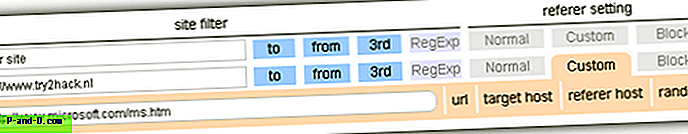

انقر مرة أخرى على أيقونة Chrome UA Spoofer الموجودة في أعلى اليمين ، حدد Internet Explorer ، متبوعًا بـ Try2Hack. إذا قمت بتحديث صفحة المستوى 7 ، فسترى "موافق" للتحقق من المتصفح ونظام التشغيل ، لكنك تفشل في التحقق من الارتباط. الآن قم بتثبيت ملحق آخر يسمى التحكم المرجعي. انقر بزر الماوس الأيمن على صفحة المستوى 7 وحدد "إنشاء فلتر إحالة لهذا الموقع"> "استخدام إحالة مخصصة"> "عنوان URL". في المربع المميز ، استبدل [URL] بـ http://www.microsoft.com/ms.htm.

قم بتحديث صفحة المستوى 7 مرة أخرى وسيظهر رابط إلى المستوى 8 على الصفحة.

المستوى 8

التحدي: نموذج تسجيل الدخول الذي يستخدم البرنامج النصي CGI

الحل: اعرض كود مصدر HTML وسترى أنه يرسل معلومات تسجيل الدخول إلى / cgi-bin / phf. هناك برمجية إكسبلويت قديمة جدًا ومعروفة يمكن استخدامها لعرض ملف passwd على نظام لينكس. ما عليك سوى إدخال عنوان URL أدناه في متصفح الويب الخاص بك وسيتم عرض ملف passwd.

http://www.try2hack.nl/cgi-bin/phf؟Qalias=3Dx٪0a/bin/cat٪20/etc/passwd

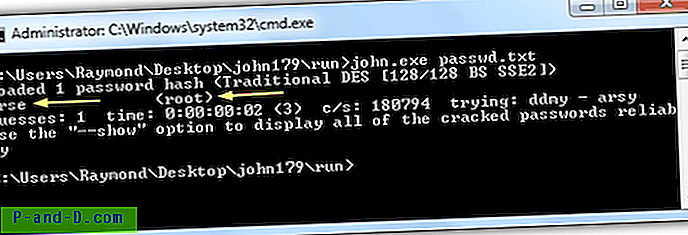

مرة أخرى ، يتم تشفير معلومات تسجيل الدخول في ملف passwd ولكن يمكن فك تشفيرها باستخدام John the Ripper. قم بتنزيل إصدار ثنائيات Windows ، واستخرجه إلى مجلد جديد ، وانسخ كل شيء من ملف passwd واحفظه في ملف نصي. ضع الملف النصي في نفس الدليل مثل John the Ripper وقم بتشغيل الأمر التالي في موجه الأوامر. استبدل passwd.txt باسم الملف الذي استخدمته لحفظ محتوى ملف passwd.

john.exe passwd.txt

يتم عرض كلمة مرور حساب المستخدم الجذر التي يمكن استخدامها لتسجيل الدخول إلى نموذج الويب للمستوى 8.

المستوى 9

التحدي: أدخل اسم المستخدم وكلمة المرور في نموذج ويب لتسجيل الدخول العادي.

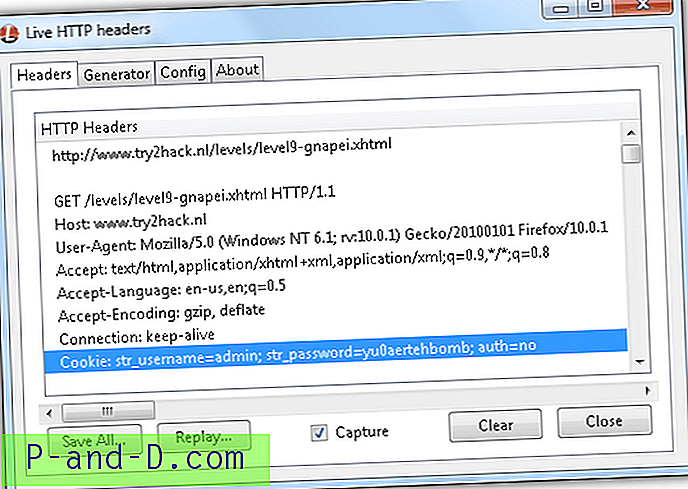

الحل: يبدو كل شيء طبيعيًا في نموذج تسجيل الدخول للمستوى 9 حتى بدأت التحقيق في رؤوس HTTP باستخدام مكون إضافي يسمى رؤوس HTTP المباشرة لـ Firefox. يحتوي على اسم المستخدم وكلمة المرور على ملف تعريف الارتباط ولكن استخدام بيانات الاعتماد لتسجيل الدخول لا يعمل.

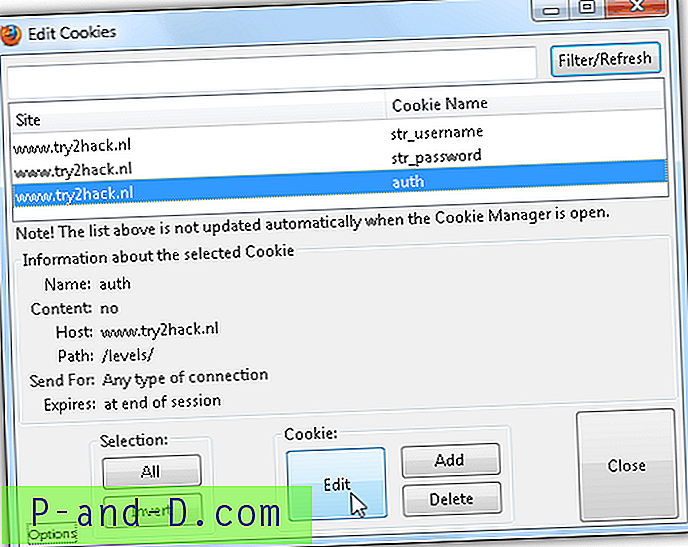

اسم المستخدم وكلمة المرور في ملف تعريف الارتباط صحيحان بالفعل ولكن كانت هناك قيمة أخرى تسببت في فشلها وهي auth = no. كل ما نحتاجه هو استخدام ملحق يسمى Edit Cookies for Firefox لتغيير المصادقة = لا إلى المصادقة = نعم. بعد تثبيت البرنامج المساعد ، اضغط على Alt + T وحدد محرر ملفات تعريف الارتباط من القائمة. ابحث عن الموقع www.try2hack.nl باسم ملف تعريف الارتباط كـ auth ، وانقر فوقه لتمييز ملف تعريف الارتباط وانقر فوق الزر تحرير .

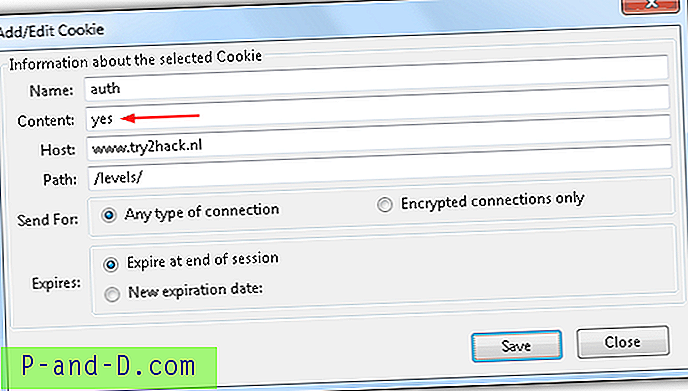

في مربع المحتوى ، قم بالتغيير من "لا" إلى " نعم" وانقر فوق الزر " حفظ" .

قم بتسجيل الدخول فورًا إلى نموذج المستوى 9 باستخدام اسم المستخدم وكلمة المرور الموضحة سابقًا باستخدام رؤوس HTTP المباشرة. لا تقم بإعادة تحميل أو تحديث صفحة المستوى 9 وإلا ستحتاج إلى إعادة تحرير ملف تعريف الارتباط.

المتعة الحقيقية في Try2Hack هي محاولة حل التحديات بنفسك من خلال تحديد الحلول الممكنة بدلاً من البحث الفوري عن إجابات أو عنوان URL للمستويات. جربها وتعرف على كيفية عمل هذا البرنامج بحيث يمكنك استخدامها في المستقبل لمواقف مماثلة.

![[إصلاح] خطأ مستكشف الملفات لا يمكن لـ Windows العثور على "" في Windows 10](http://p-and-d.com/img/microsoft/639/file-explorer-error-windows-cannot-find-windows-10.jpg)