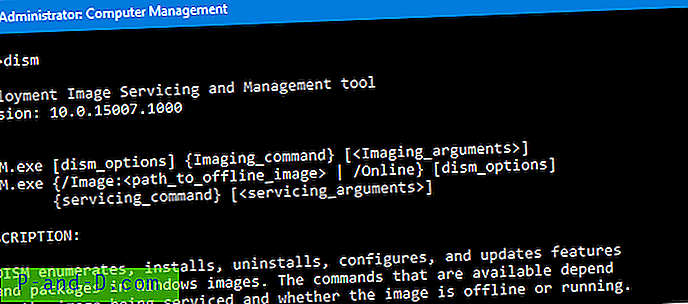

لقد رأينا أن طريقة تجاوز UAC باستخدام Eventvwr.exe تم إصلاحها في إصدار Windows 10 Creators Update بناء 15007. ولكن لم يتم إصلاح طريقة تجاوز UAC المتطابقة الأخرى التي تستخدم CompMgmtLauncher.exe حتى الآن.

يقوم CompMgmtLauncher.exe بتشغيل compmgmt.msc باستخدام ShellExecute ، تمامًا بالطريقة نفسها التي يتم بها تشغيل Eventvwr.exe Eventvwr.msc. من خلال إنشاء مفتاح التسجيل نفسه (أدناه) ، يمكنك تشغيل أي برنامج كمسؤول ، لتجاوز موجه UAC.

أمر HKEY_CURRENT_USER \ Software \ Classes \ mscfile \ shell \ open \

قمت بتعيين بيانات القيمة (الافتراضية) إلى cmd.exe

هذه المرة ، يتم تشغيل البرنامج المستهدف بشكل تفاعلي - لم يكن هذا هو الحال مع eventvwr.exe. في كلتا الحالتين ، يتم بدء البرنامج المستهدف.

إليك نص PowerShell توضيحي يوضح كيف يمكن إساءة استخدام هذه الطريقة.

نأمل أن تعالج Microsoft هذه المشكلة في التحديث القادم لمنشئي المحتوى.